中共國防火長城(GFW)今日發生史上最大規模的內部文檔泄漏。

超過500GB的源代碼、工作日誌與內部交流記錄外泄,揭示了GFW的研發與運作細節。

泄漏源自GFW核心研發力量之一的積至公司(首席科學家方濱興)及中科院信息工程研究所第二研究室的處理架構組 MESA Lab。

該公司不僅為新疆、江蘇、福建等地政府提供服務,還在“一帶一路”框架下向緬甸、巴基斯坦、阿塞俄比亞、哈薩克斯坦等國輸出審查與監控技術。

該泄漏事件意義重大且深遠,由於資料體量龐大,GFW Report 將持續分析並在此頁麵更新:

今日被黑客攻破:

. 下載鏈接

Enlace Hacktivista 提供了獲取泄露數據的途徑:

- BitTorrent: https://enlacehacktivista.org/geedge.torrent

- HTTPS 直接下載: https://files.enlacehacktivista.org/geedge/

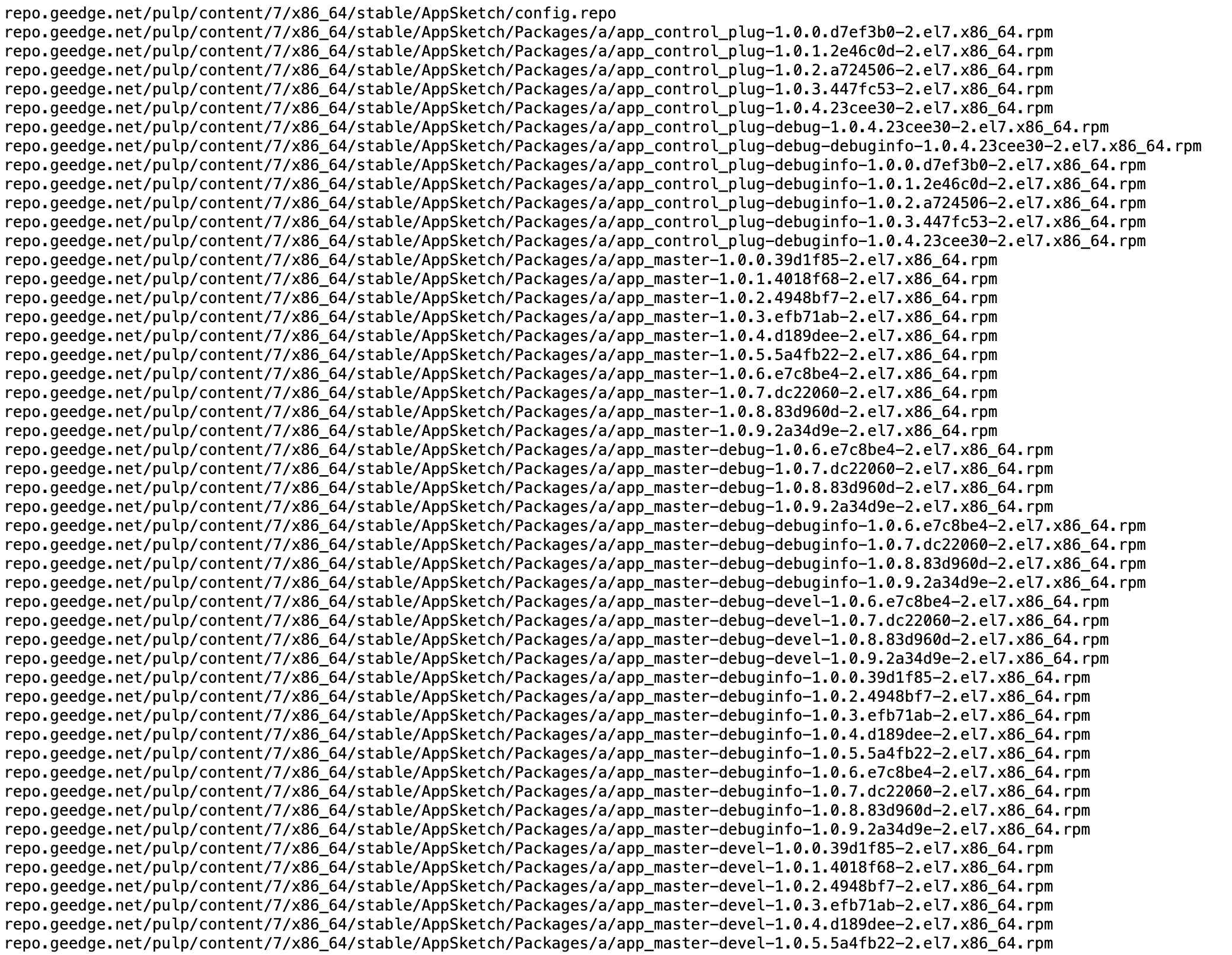

泄漏文件總計約 600 GB。其中mirror/repo.tar單個文件,作為RPM打包服務器的存檔就占了500 GB。

具體的文件的使用方法,David Fifield 已經在Net4People 上提供了更詳盡的說明。

詳情:

專注中共網絡審查的網站“GFW Report”提供了這些外泄文件的下載方法,並提醒需要在安全隔離的環境中分析研究,以避免潛在的風險。

根據專注研究和追蹤中國網路審查機製平台“GFW Report”的分析,此次泄露的文件總計約600GB,其中單個文件mirror/repo.tar作為RPM打包服務器的存盤就占了500GB。

泄露內容包括完整的源代碼、詳細工作日誌、內部交流記錄,以及與多國政府合作的具體項目文檔。

據《環球郵報》報導,泄露文件來自於積至(海南)信息技術有限公司(Geedge Networks Ltd.),顯示該公司不僅承擔構建中共“防火長城”的核心任務,還向緬甸、巴基斯坦等多國政府出口網絡審查技術。

這次泄露文件揭示了防火長城技術輸出的關鍵人物和機構,被稱為“防火長城之父”的方濱興是這一體係的核心人物。

方濱興於2008年底成立了信息內容安全國家工程實驗室(NELIST),最初依托中國科學院計算技術研究所,後於2012年轉至中國科學院信息工程研究所。

積至公司由號稱中共“網絡防火牆之父”的中科院院士方濱興等人聯合創建,方濱興任首席科學家。積至公司自稱“為企業和政府部門提供網絡安全和信息服務”,其核心技術被認為與中共“防火長城”高度相關。

2018年,方濱興在海南成立了積至公司,擔任首席科學家。該公司的核心研發人員主要來自MESA實驗室,其中鄭超擔任CTO。泄露文件顯示,MESA大事記中的許多導師和學生都會在積至公司的git提交記錄中出現,顯示了兩個機構之間的密切人員流動關係。

積至公司向多國輸出網絡監控技術 一個國家秘而不宣

根據泄露文件,積至公司至少向五個國家提供了技術服務:哈薩克斯坦、埃塞俄比亞、緬甸、巴基斯坦,以及一個僅以代號A24出現的未公開國家。這些國家在泄露材料中都以代號標識,多數情況下代號由國家名稱首字母與兩位年份組成。

“GFW Report”指出,外泄文件總計約600GB。用RPM打包服務器的一個存檔文件就占了接近500GB,其中涉及核心源代碼。

泄露文件中,非源代碼部分已經被多個專業團隊詳細分析,並由《環球郵報》等多家外媒報導。

這些文件顯示,積至公司提供的技術包括網站和應用程序過濾、實時網絡監控、區域性流量限製或斷網、通過網絡痕跡識別匿名用戶,以及封鎖虛擬私人網絡(VPN)等規避審查工具。

網友:

問Grok,這意味著什麽,它將如何影響?