徐令予博客

考槃在澗,碩人之寬。獨寐寤言,永矢弗諼。考槃在阿,碩人之薖。獨寐寤歌,永矢弗過。考槃在陸,碩人之軸。獨寐寤宿,永矢弗告。作者實名:徐令予

2020年7月22日是公鑰密碼技術發展史上的又一個重要的裏程碑,美國國家標準與技術研究院(NIST)公布了進入第三輪評審的七種後量子時代公鑰密碼算法,引起了國際密碼學界的高度關注[1]。

公鑰密碼目前是足夠安全的,但是量子計算機的進步和傳統電子計算機的飛速發展對公鑰密碼的未來安全投下了陰影。為了確保互聯網的長治久安,不斷地完善和提高公鑰密碼的安全性,未雨綢繆作好充備的準備,這已經成了通信密碼學界的共識。

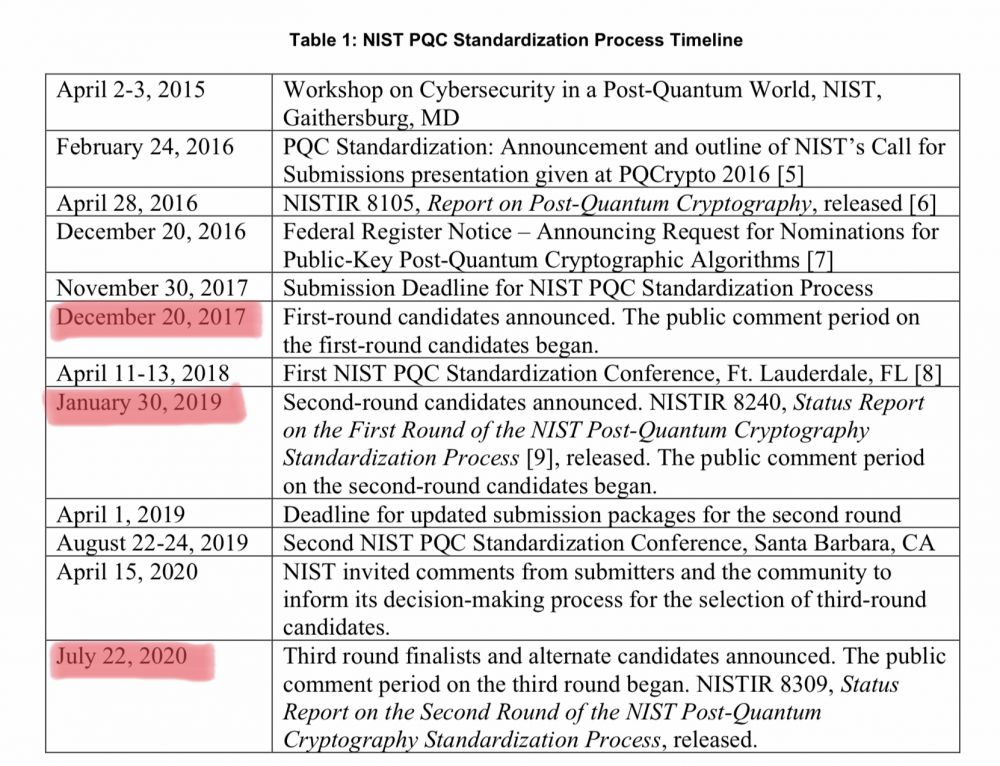

從2012年起,NIST啟動後量子時代密碼(PQC)項目,成立了包括12個密碼專家的項目成員組。表一展示了NIST推動PQC標準化的時間表。

到2017年11月30日截止日期前,NIST共收到各種後量子時代公鑰密碼算法82項,其中59項有關秘鑰分發/加密解密,23項有關身份認證/電子簽名。這些算法分別來自美國16個州和世界六大洲共25個國家。其中共有69種候選算法同時滿足最低驗收標準和提交要求,被正式列入第一輪審核程序。

到2017年11月30日截止日期前,NIST共收到各種後量子時代公鑰密碼算法82項,其中59項有關秘鑰分發/加密解密,23項有關身份認證/電子簽名。這些算法分別來自美國16個州和世界六大洲共25個國家。其中共有69種候選算法同時滿足最低驗收標準和提交要求,被正式列入第一輪審核程序。

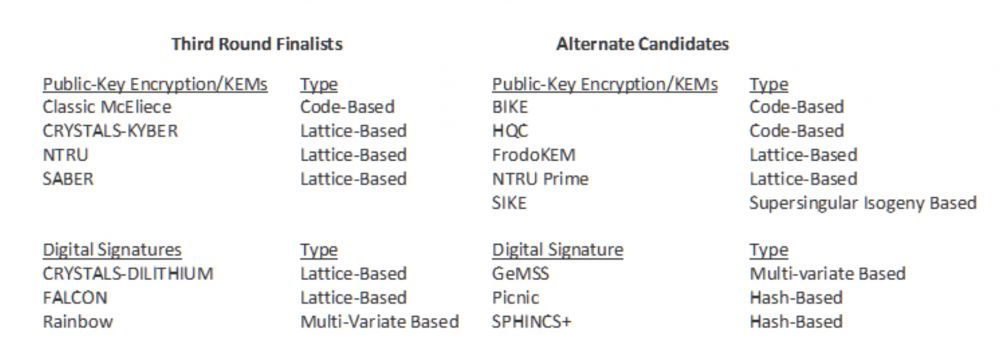

第一輪評審持續到2019年1月,在此期間對候選算法的安全性、效率和其他特性進行了深入的評估,然後NIST選擇了26種算法進入第二輪評審。接著在公眾反饋和內部反複的測試評估的基礎上,通過大浪淘沙,有15種算法脫頴而出進入第三輪評審。這15種獲勝的算法被分成兩組,其中的7種入圍決賽,另8種將作為候補算法。詳見圖一。

決賽入圍的密碼算法很有可能在第三輪評審結束後立即進行標準化。由於CRYSTALS-KYBER,NTRU和SABRE都是基於格理論的密碼算法,因此NIST打算選擇其中的一種作為密鑰分發的最後標準。對於數字簽名方案也會在CRYSTALS-DILITHIUM和FALCON中二選其一。由此看來,基於格理論的密碼算法似乎是用於公鑰加密、密鑰分發(KEM)和數字簽名方案的最有前途的通用算法[2]。

NIST這次設立候補小組頗具創意。在下一輪評估後,某種候補算法有可能彎道超車,被選為最後的標準算法。另外,某些運營效率較差的候補算法也有可能因為其高安全性而被推薦給特定客戶,以満足某些應用場景的特殊需求。

接下來的第三輪評審預計將持續12至18個月。在這個攻堅階段中,NIST 希望密碼界同仁們能對候選方案作出更深入的評估。NIST 特別強調,評審的重點除了密碼算法的安全性以外,必須把算法抗側道攻擊的能力,算法與互聯網協議的兼容,以及算法在各種硬件設備上運行的效率作為評價的重要依據。

NIST計劃在2021年春季或夏季主辦第三次PQC標準化會議。希望在2022年初在最後勝出的算法中選定幾個實施標準化,因此第三輪將作為PQC標準化第一階段的最後一輪評審。

下麵談談我對PQC發展策略的幾點體會。

1) 君子引而不發,躍如也。

近年來,NIST主導下的後量子時代公鑰密碼標準化過程一直在緊鑼密鼓地進行中,在新冠疫情引發的全球性災難中,PQC標準化依舊按照原定的時間表有條不紊地向前推進。但是NIST也反複強調,如果評審過程中有新的技術突破或其它不確定因素出現,PQC標準化進度會隨時作出調整,不排除增加新一輪(第四輪)評審的可能。

量子計算機對公鑰密碼安全畢竟沒有現實的威脅,所以完全沒有必要急於固化技術匆忙推出產品;但同時又保持高度的警惕,不斷研發、測試並掌握多種新的抗量子攻擊的密碼算法,一旦麵臨威脅立刻可以把研究成果產品化並投入實用。文武之道、一張一弛,NIST在推進PQC標準化的過程中始終保持著良好的節奏感。

老家蘇州有句俗語:不要船還沒翻就跳進河裏去。為了互聯網的長治久安,密碼安全的研發必須時刻準備著,但千萬不要操之過急自亂陣腳。君子引而不發,躍如也。這才是真正謀長遠、做大局的正確決策。

2)具有現實感的理想主義者

一種技術的優劣是由該技術的多項性能共同決定的,因此技術評審時,在選取考核的各項性能和確定它們的權重時必須統籌兼顧有全局觀念。評估密碼算法的核心標準是安全性,這毫無疑問,但是NIST又把密碼算法的運行效率、與互聯網的兼容性等作為評估的重要標準,這是十分明智的做法。技術評審不是選美,不是挑花架子出來做秀。評審的最終目的是挑選最實用的技術以滿足市場的需求,這就注定了必須從使用者的角度出發,把技術的可行性、易用性放在十分重要的位置。

另外,在指定技術性能的標準時,也必須科學合理、實事求是。NIST在整個評審過程中從來也沒有提出過“無條件絕對安全”這類不合理的要求。因為“無條件絕對安全”的要求不僅很難實現,而且為了這個目標一定會付出難以承受的代價,在工程界的詞典中它從來就不存在。

從更長遠的角度來看,任何技術都需要更新和完善,公鑰密碼技術當然也不例外。但是更新後的係統必須與互聯網的總體框架協調,升級換代的過程也要穩步有序地推進。密碼係統牽動整個互聯網的生態環境,這是一個比操作係統更為龐大複雜的生態係統,對於這種牽一發而動全身的技術更新,千萬不能異想天開、草率行事。

一個優秀的工程師應該是具有現實感的理想主義者。隻有理想不顧現實,就會走向極端導致失敗;反之,隻有現實而沒有理想,則難以脫穎而出邁向優秀。一個優秀的工程師就是不斷地在理想和現實之間尋求妥協、保持平衡。

3)以多元化應付不確定的未來

NIST在多輪評審中,在淘汰一些密碼算法時保持了高度的克製,在推出本輪候選算法時特地安排了一個包括8種密碼算法的後備梯隊。NIST為了保留抗量子密碼算法的多樣性上可謂是煞費可心。

評審後量子時代公鑰密碼是為了應對未來信息安全的挑戰,而未來是高度不確定的,信息安全領域更是技術對抗博弈的戰場,需要麵對的問題高度複雜和不確定。技術多樣性是應付高度複雜且不確定的未來的唯一選擇,地球上生物能夠綿延數億年靠的就是多樣性,這裏麵的道理是相通的。

後量子密碼技術PQC是以數學為基礎的軟件技術,軟件技術可以讓多種密碼算法共存於一個係統之中,這使用過程中可以方便地更新和切換,所以PQC其實是對抗後量子時代高度不確定環境的唯一途徑。

關於公鑰密碼的升級換代,存在兩條絕然不同的技術路線:主流路線是IETF推出TLS1.3,NIST規劃用十年的時間製定後量子時代密碼的新標準;另一條路線是中國開建量子密碼幹線工程,這兩種路線形成鮮明的對比,世界主流路線PQC是漸進、開放和合作的路線,釆用的是以數學原理為基礎的軟件技術;而中國的QKD相反採取了激進、封閉的路線,釆用的是以物理原理為基礎的硬件技術。究竟哪條路線能更有效地確保互聯網未來的安全呢?我覺得都不用查看內容,單從思維層麵上來看,高下立見。

當然,中國密碼界不乏有識之士,我的母校複旦大學和上海交大在PQC的學術研究領域都有高水準的成果。但是科硏的資源和媒體的燈光全都聚焦在中科大的量子通信項目上,所以對PQC的進展就鮮有人知。

近期量子通信的宣傳基調也作了調整,反複強調QKD不會取代傳統密碼,而是要與傳統密碼合作,特別提到要攜手PQC共同對抗量子計算機威脅。但問題是PQC有完整的解決方案,它完全不需要QKD,有關PQC的所有國際會議和海量資料中對QKD沒有隻字片語,這就是明證。量子通信想要牽手PQC恐怕隻能是一廂情願的單想思罷了。

[1] https://nvlpubs.nist.gov/nistpubs/ir/2020/NIST.IR.8309.pdf

[2]公鑰密碼的功能可歸納為三個方麵:1)為通信雙方建立共享的對稱密鑰;2)為通信雙方提供身份認證,以及保證傳輸文件的完整性和不可抵賴性;3)提供數據的加密解密功能。公鑰密碼功能中第一和第二項是互聯網上數據傳輸安全的根本保證,大多數情況下有第一第二項就足夠了。其中第三項與第一項在功能上有重疊:一般而言,數據的加密解密應該依靠通信雙方取得的對稱密鑰,而不是公鑰密碼。